공격자 보다 빠른 취약점 정보수집과 대응 프로세스 갖춰야

MS Exchange Server는 전자 메일, 연락처, 일정 등의 기능을 제공하는 협업 소프트웨어로 많은 사용자를 확보하고 있어서 국제적으로 해당소프트웨어를 대상으로 하는 공격이 많다.

한편 최근 국내에서도 MS Exchange Server를 대상으로 한 침해사고들이 발생했다. 한국인터넷진흥원(이하 KISA) 사고분석팀은 이와 관련한 피해기업의 침해사고 분석과 확산 방지를 위한 조치를 취한 바 있으며 관련 보고서도 발표했다.

◇실제 공격기법

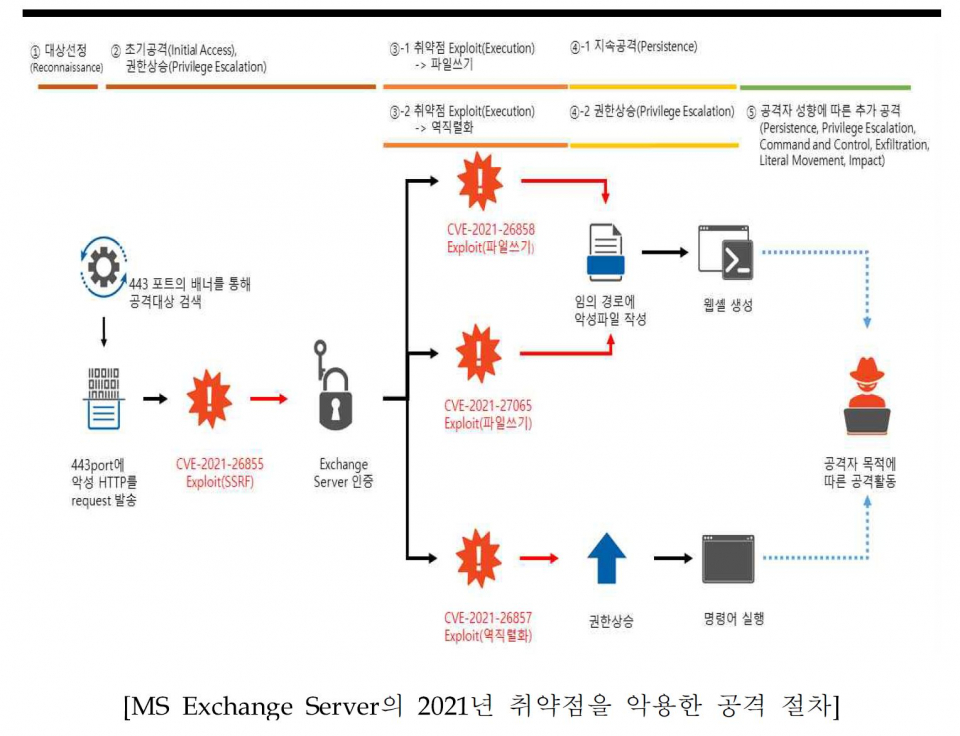

KISA 사고분석팀의 분석에 따르면, 공격자들의 공격기법은 다음과 같다.

우선 대상선정은 공격자가 공격 성공 가능성이 높은 대상을 찾는 단계다. 취약점 스캐너 도구, 온라인 스캔 정보 사이트를 활용하기도 하고, 직접 무작위 포트 스캔 등을 통해 취약한 메일 서버를 파악한다.

공격자는 이를 통해 2021년 3월에 발표된 패치를 적용하지 않은 MS Exchange Server를 사용하는 기업을 공격 대상으로 선정할 수 있다.

이후 초기공격(Initial Access)과 권한상승(Privilege Escalation)이 이루어진다.

공격자는 메일서버의 취약점(CVE-2021-26855)을 공격할 수 있는 공격코드(PoC) 등을 이용해 공격을 수행하며, 성공 시 메일서버에 침투할 수 있는 일부 권한을 획득하게 된다.

이어 공격자는 임의의 경로에 파일을 생성하거나 수정할 수 있는 파일 쓰기 취약점(CVE-2021-26858 또는 CVE-2021-27065)을 악용한다. 공격자는 이를 발판으로 웹셸을 생성하고 추가 공격을 할 수 있다.

또 공격자는 메일서버에 침투한 후 파일쓰기 취약점 실행 방법을 사용하지 않더라도, 역직렬화 취약점(CVE-2021-26857)으로 관리자 권한을 획득해 시스템을 장악할 수 있다.

공격자는 파일쓰기 취약점을 사용하고, 이를 통해 공격자는 웹셸을 생성하거나 업로드 한다. 이후, 공격자는 이 웹셸들을 통해 메일서버에 지속적인 접근이 가능해진다.

이후 공격자는 역직렬화 취약점을 통해 시스템 관리자 권한을 획득 한다. 공격자는 메일서버를 향후 공격자가 원하는 대로 사용하기 위해 다양한 추가 공격이 가능하도록 한다.

KISA 분석에 따르면, 실제 공격자는 추가 공격을 위한 다양한 시스템 명령어들을 수행했는데, 그 중 대표적인 것들은 배치파일(.bat)이나 파워쉘 스크립트를 사용해 주기적으로 악성코드가 계속 감염될 수 있는 환경을 만드는 것으로 분석됐다.

공격자는 이후 자신의 목적에 따른 공격을 수행한다. 해외에서는 해당 취약점으로 랜섬웨어에 감염된 기업사례가 다수 확인되었으나, KISA에서 분석했던 국내 피해기업의 경우 내부 침투 목적의 원격제어 악성코드들의 전파 흔적이나 랜섬웨어 감염은 없었던 것으로 확인되었다고 밝혔다.

한편 KISA는 보호나라 공지를 통해 해당 취약점의 조치 방안을 안내했고, MS와 협력해 국내 Exchange Server 사용 기업의 패치진행 현황을 조사하며 선제적 대응을 취했다고 전했다.

또한 보고서에서 언급한 두 사례 모두 취약점 패치를 수행하지 않아 발생한 침해사고였지만, 빠른 신고로 인해 랜섬웨어와 같은 치명적인 피해나 내부 확산이 심각해 지기 전에 조치를 취할 수 있었다고 덧붙였다.

KISA는 보고서 말미에 “취약점 공지 및 패치 등이 발표 되었을 때, 공격자들이 이를 확인하고 발 빠르게 관련 공격코드를 구해 공격기법으로 활용하지만 기업에서는 취약점 패치의 필요성과 침해여부 확인 방안조차 모르고 있었다”며 “기업에서는 보안조직을 활성화하고 신규 취약점 등을 주기적으로 모니터링 하면서 관련 내용이 공지되었을 때 공격자 보다 빠르게 대응해야 한다. 또한 빠른 대응이 어려울 경우를 대비해 평소에 기업 내 보안정책을 수립하고 공격자의 단계별 침투에 대응해 피해를 최소화 해야 한다”고 강조했다.

또 이번 보고서 발표 이유에 대해 “침해사고 이후에도 패치만 하면 된다는 오해를 바로 잡기 위해서다. 침해사고 인터뷰 중 피해기업이 자사 시스템을 장악 당해도 패치만 하면 된다고 오인하고 있는 것을 발견했다”며 “이는 잘못된 상식으로 침해사고에 대한 별도의 조치가 필요하다. 또한 공격 대상이 될 수 있는 서버들도 알려져 있는 대상과 달라, 정확한 가이드 문서가 필요했다”고 밝혔다.

이번 MS Exchange Server 취약점 악용 분석 사례 기술보고서는 KISA 보호나라와 데일리시큐 자료실에서도 다운로드 가능하다. 이 보고서는 KISA 침해사고분석단 사고분석팀 이재춘 책임, 강동화 선임, 윤수진 선임, 김광연 팀장 등이 집필했다.

★정보보안 대표 미디어 데일리시큐!★